当快连VPN突然无法连接时,可能是由于网络限制或技术问题导致。快连VPN将详细解析VPN被禁用的常见原因,并提供三种经过验证的解决方案:更换服务器节点、修改连接协议以及使用混淆技术。我们还会分享预防性措施和高级技巧,帮助您保持稳定的国际网络访问。无论您身处哪个国家,这些方法都能有效恢复VPN连接,确保您的网络自由与隐私安全。

文章目录

快连VPN被禁用的常见原因分析

VPN服务被禁用通常源于网络服务提供商的深度包检测(DPI)技术,这种技术能够识别和阻断VPN流量特征。政府级防火墙会定期更新封锁列表,将热门VPN的服务器IP地址和域名加入黑名单。此外,某些地区会针对OpenVPN、L2TP等标准协议实施端口封锁,导致传统连接方式失效。应用程序层面的限制也不容忽视,部分国家会要求应用商店下架VPN软件,或检测设备中已安装的VPN应用。

网络环境变化也是常见诱因,当您从家庭网络切换到公司或校园网络时,后者的防火墙策略可能更为严格。ISP可能会对长期保持活跃的VPN连接实施限速或临时阻断。协议特征过于明显的VPN流量容易被识别,特别是在高峰时段或敏感时期,审查系统会增强检测力度。了解这些原因有助于针对性选择解决方案,而不是盲目尝试各种可能无效的方法。

方法一:更换服务器节点恢复连接

当主服务器无法连接时,快连VPN的客户端应首先尝试切换至其他地区的服务器节点。优质VPN服务商会持续更新服务器IP池,被封锁的节点通常会在24小时内被新IP替代。建议优先选择使用人数较少的新加坡、加拿大或德国节点,这些地区的服务器通常具有更好的抗封锁能力。在应用程序设置中启用”智能路由”功能,系统会自动检测并连接最优服务器。

对于高级用户,可以手动输入服务商提供的备用服务器地址,这些地址往往不在公开列表中,封锁概率较低。某些情况下,切换至物理距离更远的服务器反而能获得更好效果,因为审查系统通常优先检测邻近地区的VPN流量。如果常规节点均不可用,可以尝试连接专为流媒体优化的特殊服务器,这类节点通常会采用更复杂的混淆技术。记住在切换节点后清除浏览器缓存和DNS记录,避免残留信息影响新连接。

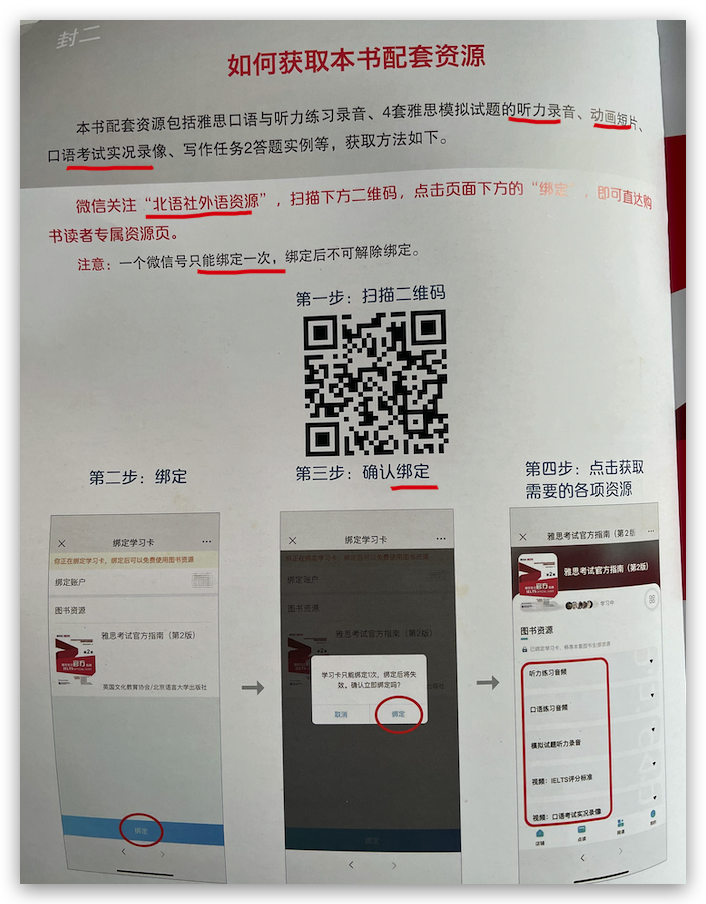

方法二:修改VPN协议突破限制

快连VPN支持多种连接协议,在设置中将默认协议改为WireGuard或IKEv2能显著提高连接成功率。这些新型协议采用更高效的加密方式,且流量特征不易被识别。对于网络环境特别严格的地区,可以尝试使用ShadowSocks+VPN的双重代理模式,先通过SSH隧道建立连接,再叠加VPN加密层。TCP443端口通常是最可靠的选项,因为该端口承载正常HTTPS流量,不易被单独封锁。

协议切换需要配合相应的加密参数调整,将AES-256-GCM改为CHACHA20-Poly1305可能绕过某些深度包检测系统。企业级用户可以考虑配置SSTP协议,该协议完全基于SSL,流量与普通网页浏览无异。某些客户端提供”协议伪装”功能,能将VPN流量伪装成视频流或云存储同步数据。注意不同协议对网速的影响各异,WireGuard通常在速度和稳定性间取得最佳平衡。

方法三:启用混淆技术绕过检测

快连VPN的高级设置中提供流量混淆(Stealth)选项,该功能会重组数据包结构,使其看起来像普通互联网流量。混淆技术特别有效对抗DPI系统,因为它消除了VPN流量的可识别特征。Obfsproxy和V2Ray插件是常见的开源混淆工具,可以与主VPN客户端配合使用。某些定制版应用内置域名前置技术,将VPN连接伪装成对知名网站(如Google或Cloudflare)的访问。

对于技术用户,可以配置TLS/SSL隧道包裹VPN流量,使外部观察者只能看到加密的HTTPS连接。WebSocket over TLS是另一种有效方案,它通过标准443端口传输数据,且流量模式与网页浏览完全一致。移动端用户应注意启用IPv6屏蔽功能,因为某些地区会通过IPv6泄漏检测VPN使用。混淆设置通常会增加10-15%的网络开销,但这是为可靠性必须付出的代价。

预防VPN被禁用的5个实用技巧

保持客户端随时更新至最新版本至关重要,开发团队会持续发布针对新封锁技术的应对方案。建议配置自动更新并订阅官方安全通告。使用自定义DNS如1.1.1.1或8.8.4.8能避免ISP通过DNS污染阻断VPN连接。在路由器级别配置VPN比设备端更可靠,因为这种模式不会在单个设备上留下明显的VPN使用痕迹。定期清理浏览器WebRTC和地理位置数据也能降低暴露风险。

分流策略(Split Tunneling)允许仅将敏感流量经由VPN传输,减少整体VPN负载从而降低被检测概率。企业用户应考虑部署专用线路而非公共VPN服务器,私有IP段通常不在常规封锁列表中。养成连接前检查网络环境的习惯,公共WiFi往往有更严格的流量监控。最后,备用VPN方案必不可少,注册两个不同服务商的账号能确保始终有备选连接途径。

高级用户解决方案:自建VPN服务器

对于技术能力较强的用户,在云服务平台自建VPN服务器是最可靠的长期解决方案。AWS Lightsail或Google Cloud的香港、台湾地区实例是理想选择,这些IP段通常不在常规封锁范围内。部署WireGuard协议配合UDP端口跳跃技术,可以构建几乎无法被完全阻断的私有VPN网络。使用Terraform等工具能快速重建被封锁的服务器实例,保持IP地址轮换。

自建方案的核心优势在于流量特征独特性,审查系统难以针对个别服务器制定封锁规则。可以配置多台服务器组成网状网络,当主节点不可用时自动故障转移。结合CDN服务如Cloudflare Argo Tunnel,能将VPN流量完美隐藏在正常的网站访问中。注意选择支持”弹性IP”的云服务商,这样在IP被封锁时可快速更换而不影响服务。虽然初期设置较复杂,但自建VPN在长期稳定性和隐私保护方面具有无可比拟的优势。